[IT] 신종 랜섬웨어 페트야(PETYA) 국내 유입 및 예방법 - Prevent petya ransomware infection

최근 러시아, 유럽을 휩쓸고 있는 신종 랜섬웨어 페트야(Petya)가 우리나라에도 유입된 것으로 알려졌습니다.

페트야 랜섬웨어는 지난 달 전 세계를 공포로 몰아넣었던 워너크라이(WannaCry) 랜섬웨어와 마찬가지로 윈도 운영체제의 SMB(파일공유) 취약점을 이용해 컴퓨터를 감염시킵니다. 또한 다른 시스템을 감염시키는 네트워크 웜의 특성도 동일하게 지니고 있습니다.

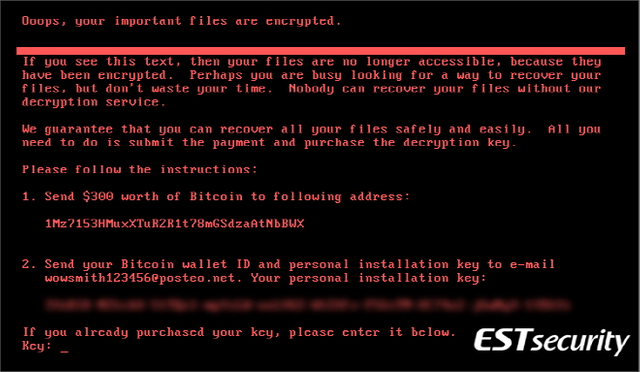

페트야 랜섬웨어는 파일 단위로 암호화하는 대부분의 랜섬웨어와 달리 윈도의 마스터부트레코드(MBR)를 암호화해 시스템 부팅을 못하게 만드는 것이 특징입니다.

해커는 랜섬웨어에 감염된 파일의 암호 해제 조건으로 $300달러 (약 34만원) 상당의 비트코인을 요구하고 있는 것으로 알려졌습니다.

이스트시큐리티는 페트야 랜섬웨어의 국내 피해를 예방하기 위해 통합 백신 알약(ALYac)의 긴급 업데이트를 완료했으며, 현재 탐지명 ‘Trojan.Ransom.Petya’ 진단 후 차단하고 있습니다.

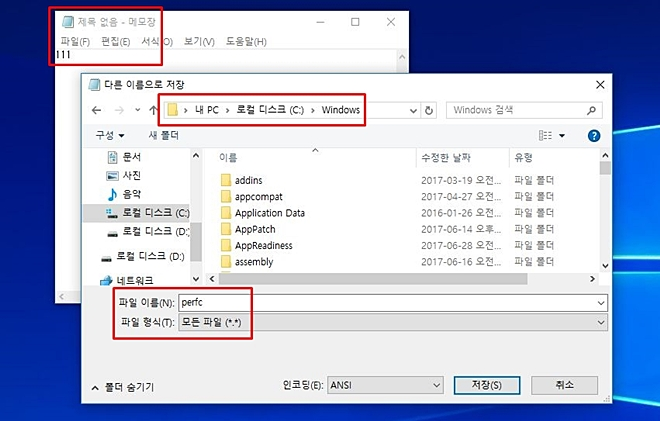

워너크라이와 유사한 방식으로 전파되기 때문에 최신 윈도우 업데이트만 잘 받아놔도 네트워크를 통한 감염은 예방할 수 있으며, 사용자가 직접 랜섬웨어가 든 파일을 열더라도 예방할 수 있는 방법이 공개되었습니다.

- ' 확장자 없는' perfc 파일을 만들어 위 사진과 같은 경로 (C:\Windows)에 넣어 줍니다

- 해당 파일의 파일 속성을 눌러 읽기 전용으로 변경

Prevent Petya infection

Create a 'no extension' perfc file and place it in the same path as above (C: \ Windows)

Click the file properties of the file to change it to read-only

이런게 있었군요... 좋은 정보 감사드립니다.

랜섬웨어 만든 녀석들은 다 감옥에 30년은 쳐넣어야..